SonarQube հաշվետվությունների API

Այս հոդվածը նկարագրում է, թե ինչպես ծրագրային կերպով հասնել SonarQube ի անվտանգության հաշվետվություններին, որոնք պահպանված են Procurize պլատֆորմում։ Այն ծածկում է REST API‑ն, որը թույլ է տալիս ցանկավորվում հաշվետվությունները, քաղցր գալ ակնկալիր հաշվետվություններ, և ներբեռնել արխիվները։

Ամփոփում

SonarQube հաշվետվությունների ենթամոդուլը օգնում է կազմակերպություններին կենտրոնացրած կերպով պահել և կառավարել անվտանգության և կոդի որակի հաշվետվություններ, որոնք գեներացված են SonarQube‑ից։ Procurize պլատֆորմը այս տվյալները տալիս է՝

- REST API-ով, որը վերադարձնում է մետատվյալները պահպանված հաշվետվությունների մասին

- Կցորդված endpoint, որի միջոցով կարելի է ներբեռնել հաշվետվությունների արխիվները ZIP ֆորմատով

Այս հնարավորությունները հնարավորություն են տալիս ինտեգրարտին CI/CD պիպլեյններով, GRC համակարգերով, ներսում գտնվող վիզուալիզացիաններով և երրորդ-պակերվող ռիսկի կառավարման գործիքներով։

Նույնականացում և թույլտվություն

Այս հոդվածում նկարագրված բոլոր API հարցումները պահանջում չեն նույնականացում։

Կազմակերպության ID

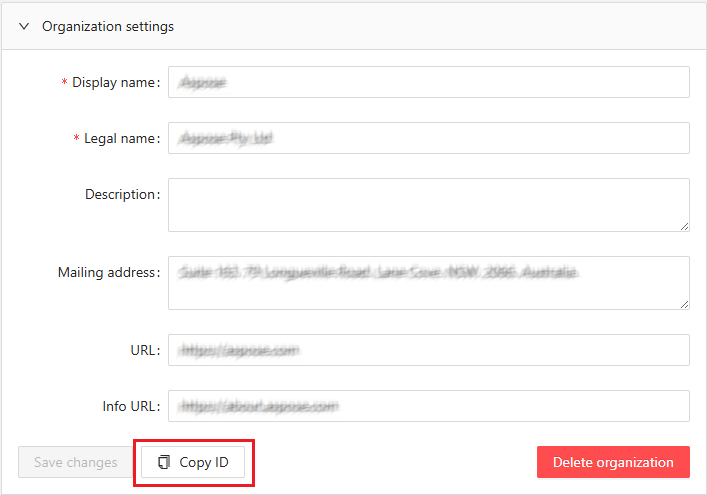

Բոլոր այստեղ նկարագրված հարցումները պահանջում են կազմակերպության ID։

Դուք կարող եք այն գտնել Կազմակերպության կարգավորումների վահանակում https://dashboard.procurize.ai –ից։

Նկատի կունենաք, որ կարգավորումների վահանակին հասնելու համար անհրաժեշտ է թույլտվություն, և կազմակերպության կարգավորումների վահանակի հասանելիություն պահանջում է Օգտագործողի դերը՝ առնվազն ադմինիստրատոր կազմակերված այդ կազմակերպությունում։

Հիմնական URL

Բոլոր REST API endpoint‑ները մատչելի են հետևյալ հիմնական URL‑ից.

https://api.procurize.com

SonarQube հաշվետվությունների REST API

Հաշվետվությունների ցանկ

Վերադարձնում է պագնված ցանկ SonarQube անվտանգության հաշվետվությունների, որոնք պահվում են պլատֆորմում:

Endpoint

GET /security/report/list

Հարցման պարամետրեր

org(պարտադիր): Կազմակերպության ID:version(ընտրովի): Ապրանքի ճշգրիտ տարբերակը՝ Semantic Versioning ֆորմատով:minver(ընտրովի): Ապրանքի մինիմալ տարբերակը՝ Semantic Versioning ֆորմատով:maxver(ընտրովի): Ապրանքի առավելագույն տարբերակը՝ Semantic Versioning ֆորմատով:

Նկատի ունեցեք, որ հարցման համար պահանջվում է առնվազն մեկզի version, minver կամ maxver պարամետրերը:

Պահանջի օրինակ

curl "https://api.procurize.com/security/report/list?org=00000000-0000-0000-0000-000000000001&version=1.0"

Պատասխանի օրինակ

{

"organizationId": "00000000-0000-0000-0000-000000000001",

"reports": [

{

"projectName": "Test product",

"id": "00000000-0000-0000-0000-000000000002",

"reportType": "CWE Top 25",

"reportVersion": 2024,

"projectVersion": "1.0",

"date": "2025-12-17T09:05:48.5946432+00:00",

"uploadDate": "2025-12-17T09:05:48.5946432+00:00",

"vulnerabilitiesCount": 0,

"securityRating": "A"

}

]

}

Բեռնել հաշվետվության արխիվ

Ներբեռնում է ZIP արխիվ, որը պարունակում է SonarQube հաշվետվության ամբողջական արխիվները։ արխիվը ներառում է HTML և PDF հաշվետվություններ:

Endpoint

GET /security/report/files

org(պարտադիր): Կազմակերպության ID:reports(պարտադիր): Վրադարձված հաշվետվությունների ID‑ների զանգված:

Պահանջի օրինակ

curl "https://api.procurize.com/security/report/files?org=00000000-0000-0000-0000-000000000001&reports=00000000-0000-0000-0000-000000000002&reports=00000000-0000-0000-0000-000000000003"

Պատասխանի նկարագրություն

- Content-Type:

application/zip - Պատասխանի մարմինը պարունակում է երկուական ZIP ֆայլը

Հաճախորդները պետք է stream‑են պատասխանը և պահպանեն այն սկավառակին:

Սխալների վարում

API-ն օգտագործում է ստանդարտ HTTP կարգավիճակների կոդեր.

200 OK: Հարցը հաջողվեց204 No Content: Հաշվետվությունը գոյություն չունի400 Bad Request: Պարամետրերը սխալ են կամ հարցումը ձևավորափակված է500 Internal Server Error: Անպայմանակա սերվերի սխալ

Սխալի պատասխանները ներառում են մեքենա-ընթերցվող սխալի կոդը և մարդ-ընթերցվող հաղորդագրությունը:

Տես նաև:

Ներկառուցված հոդվածներ

Ինչ են անվտանգության հաշվետվությունները?