SonarQube aruandluste API

See artikkel kirjeldab, kuidas programmiliselt pääseda ligi SonarQube’i turvaraportidele, mis on salvestatud Procurize platvormil. See katab REST API-d raportite loetlemiseks, nende toomiseks ja arhiivide allalaadimiseks.

Ülevaade

SonarQube aruandluste alammoodul võimaldab organisatsioonidel kesksemalt salvestada ja hallata SonarQube’i loodud turva‑ ja koodikvaliteedi raporteid. Procurize platvorm avaldab selle teabe läbi:

- REST API, mis annab ligipääsu salvestatud raportite metaandmetele

- Lõpp‑punkti, mille kaudu saab raporti‑artefakte ZIP‑arhiividena alla laadida

Need võimalused võimaldavad integreerimist CI/CD‑torustike, GRC‑süsteemide, sisemiste armatuurlauade ning kolmandate osapoolte riskihaldustööriistadega.

Autentimine ja volitamine

Kohal esitatud kõik API‑päringud ei nõua autentimist.

Organisatsiooni ID

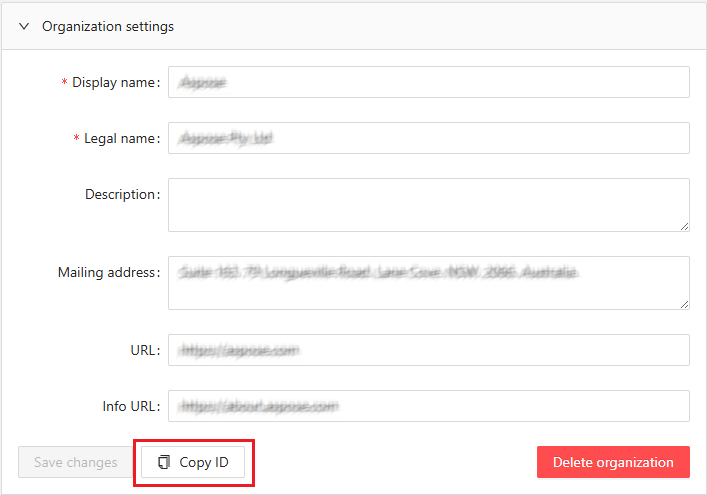

Organisatsiooni ID on vajalik kõigi siin kirjeldatud päringute jaoks.

Leiad selle seadete paneelist organisatsiooni lehel aadressil https://dashboard.procurize.ai.

Pange tähele, et ligipääs seadete paneelile nõuab volitust ning organisatsiooni seadete paneelile ligipääsemiseks peab kasutajal olema vähemalt “Administrator” roll selles organisatsioonis.

Baas‑URL

Kõik REST‑API‑lõpp‑punktid asuvad järgneva baas‑URLi all:

https://api.procurize.com

SonarQube aruandluste REST API

Raporti loetelu

Toob kaasa leheküljelise nimekirja SonarQube’i turvaraportidest, mis on platvormil salvestatud.

Endpoint

GET /security/report/list

Päringuparameetrid

org(nõutav): Organisatsiooni ID.version(valikuline): Täpne toodete versioon Semantilises Versioonimisel.minver(valikuline): Minimaalne tooteversioon Semantilises Versioonimisel.maxver(valikuline): Maksimaalne tooteversioon Semantilises Versioonimisel.

Pange tähele, et päringu jaoks on nõutav vähemalt üks parameetritest

version,minvervõimaxver.

Päringu näide

curl "https://api.procurize.com/security/report/list?org=00000000-0000-0000-0000-000000000001&version=1.0"

Vastuse näide

{

"organizationId": "00000000-0000-0000-0000-000000000001",

"reports": [

{

"projectName": "Test product",

"id": "00000000-0000-0000-0000-000000000002",

"reportType": "CWE Top 25",

"reportVersion": 2024,

"projectVersion": "1.0",

"date": "2025-12-17T09:05:48.5946432+00:00",

"uploadDate": "2025-12-17T09:05:48.5946432+00:00",

"vulnerabilitiesCount": 0,

"securityRating": "A"

}

]

}

Raporti arhiivi allalaadimine

Laadib alla ZIP‑arhiivi, mis sisaldab täispikka SonarQube’i raporti‑artefakte. Arhiiv sisaldab HTML‑ ja PDF‑raporteid.

Endpoint

GET /security/report/files

org(nõutav): Organisatsiooni ID.reports(nõutav): Raporti ID‑de massiiv.

Päringu näide

curl "https://api.procurize.com/security/report/files?org=00000000-0000-0000-0000-000000000001&reports=00000000-0000-0000-0000-000000000002&reports=00000000-0000-0000-0000-000000000003"

Vastus

- Content-Type:

application/zip - Vastuse keha sisaldab binaarset ZIP‑faili

Kliendid peaksid voogesitama vastust ja salvestama selle kettale.

Vea käsitlemine

API kasutab standardseid HTTP‑staatuskoode.

200 OK: Päring õnnestus204 No Content: Raport pole olemas400 Bad Request: Vigased parameetrid või valesti vormindatud päring500 Internal Server Error: Ootamatu serveri viga

Veavastused sisaldavad masinloetavat veakoodi ja inimesele loetavat sõnumit.